Cómo funciona zero trust: Por qué la simple conexión ya no significa seguridad

La conexión a Internet hoy en día no es solo una cuestión de velocidad, sino también de confianza. Las redes manejan cada vez más dispositivos, datos sensibles y servicios que se comunican prácticamente de manera continua. Por eso surge el enfoque denominado zero trust, que asume que nada se considera seguro automáticamente. El artículo explica por qué surgió este modelo y cómo se refleja discretamente en el funcionamiento cotidiano de Internet.

El término zero trust puede sonar duro, pero en realidad no se trata de un desconfianza hacia todo lo que nos rodea. La idea básica es simple. La confianza no se supone automáticamente solo porque algo sea parte de la red o el sistema. Cada acceso se considera nuevo y necesita ser tratado como tal.

Esta perspectiva surgió en el momento en que ya no tenía sentido confiar únicamente en la conexión o el entorno. Internet hace mucho dejó de ser un solo lugar o un espacio cerrado. Los accesos cambian según el dispositivo, el servicio y la situación, y la seguridad tuvo que adaptarse a ello.

Es precisamente contra la confianza automática que se opone el modelo de zero trust. No asume que la red o la conexión por sí solas crean un espacio seguro. La confianza no es un estado que se mantiene para siempre, sino algo que se verifica continuamente según lo que esté ocurriendo en ese momento.

El término en sí comenzó a usarse en el entorno empresarial, donde era necesario gestionar mejor los accesos a los datos y servicios. Sin embargo, con el tiempo se demostró que no solo es un tema empresarial, sino una reacción general a cómo funciona Internet hoy en día. Y es por eso que tiene sentido observar por qué la idea original de confianza en la red ya no es suficiente.

¿Por qué el viejo modelo de confianza dejó de funcionar?

Durante mucho tiempo, Internet funcionó según un principio bastante simple. Existía una red y todo lo que estaba fuera de ella. La red se consideraba un espacio seguro y el control principal se realizaba al momento de la conexión. Una vez que se autorizaba el acceso, el sistema ya no se preocupaba demasiado por lo que sucediera dentro.

Este enfoque tenía sentido en la época en que se trabajaba desde un solo lugar y con un número limitado de dispositivos. La mayoría de los servicios formaban parte de una sola red y los límites entre el mundo interno y el externo eran bastante claros. Si se lograba controlar la entrada, el resto del funcionamiento ya no se vigilaba tanto.

Sin embargo, el Internet de hoy no es tan claro. Los datos circulan entre diferentes servicios, dispositivos y lugares. El acceso a ellos no está vinculado a una sola red ni un solo entorno. En el momento en que alguien se adentra 'dentro', el sistema ya no tiene muchos medios para saber si se comporta correctamente. En ese momento, el problema podría comenzar a desarrollarse.

La debilidad del viejo modelo no radica en la tecnología, sino en el propio supuesto de confianza. Una vez que se comienza a confiar automáticamente en toda la red, se deja de considerar quién realmente accede a los datos y en qué circunstancias. Y aquí es donde se vuelve más claro lo que significa el zero trust en la práctica. No se confía en el espacio en su totalidad, sino que se evalúan los accesos individuales.

¿Cómo funciona zero trust en la práctica?

En la práctica, esto significa que el acceso a servicios y datos no está garantizado para siempre. Iniciar sesión desde un dispositivo conocido suele realizarse sin demoras. La misma cuenta, pero desde un nuevo dispositivo o lugar, ya puede requerir una verificación adicional. No se trata de un error, sino de una reacción a un cambio de situación. Así es como generalmente se manifiesta el funcionamiento del zero trust.

Funcionan de manera similar también las operaciones más sensibles. Leer contenido se permite sin restricciones, pero cambiar la contraseña o la configuración de la cuenta ya requiere una confirmación adicional. El sistema no decide según quién está conectado a la red, sino según lo que intenta hacer en ese momento.

El control no afecta a toda la red ni a todos los dispositivos a la vez. Se refiere siempre a un acceso concreto. Si el comportamiento sigue un patrón habitual, nada cambia. Una vez que las circunstancias varían, se endurece el acceso.

Gracias a esto, el modelo zero trust no actúa como una constante restricción. La mayoría de las veces es invisible y solo se manifiesta cuando algo se desvía del uso habitual.

Zero trust no es solo para empresas, también afecta al Internet cotidiano

Los principios de los que se habla ya no están cerrados solo a los sistemas empresariales. El usuario común se encuentra con ellos al usar servicios que asume como evidentes. Iniciar sesión en la misma cuenta puede realizarse de manera diferente según desde dónde y cómo se acceda a ella.

Desde la perspectiva del usuario, se manifiesta de manera discreta. A veces es necesario confirmar el inicio de sesión adicionalmente, otras veces el servicio reacciona con más precaución al cambiar de comportamiento. No se trata de una casualidad o un error del sistema, sino de un esfuerzo por no decidirse según una sola señal. De esta manera, los principios de zero trust se van convirtiendo en parte del Internet común.

Lo importante es que este enfoque no se aplica de manera global. No afecta a toda la red ni a todos los dispositivos a la vez. Siempre responde a una situación concreta y a un paso en particular. Gracias a esto, el Internet puede seguir siendo usable y a la vez reaccionar mejor a eventos que se desvían del funcionamiento habitual.

¿Qué significa zero trust para los hogares y los dispositivos inteligentes?

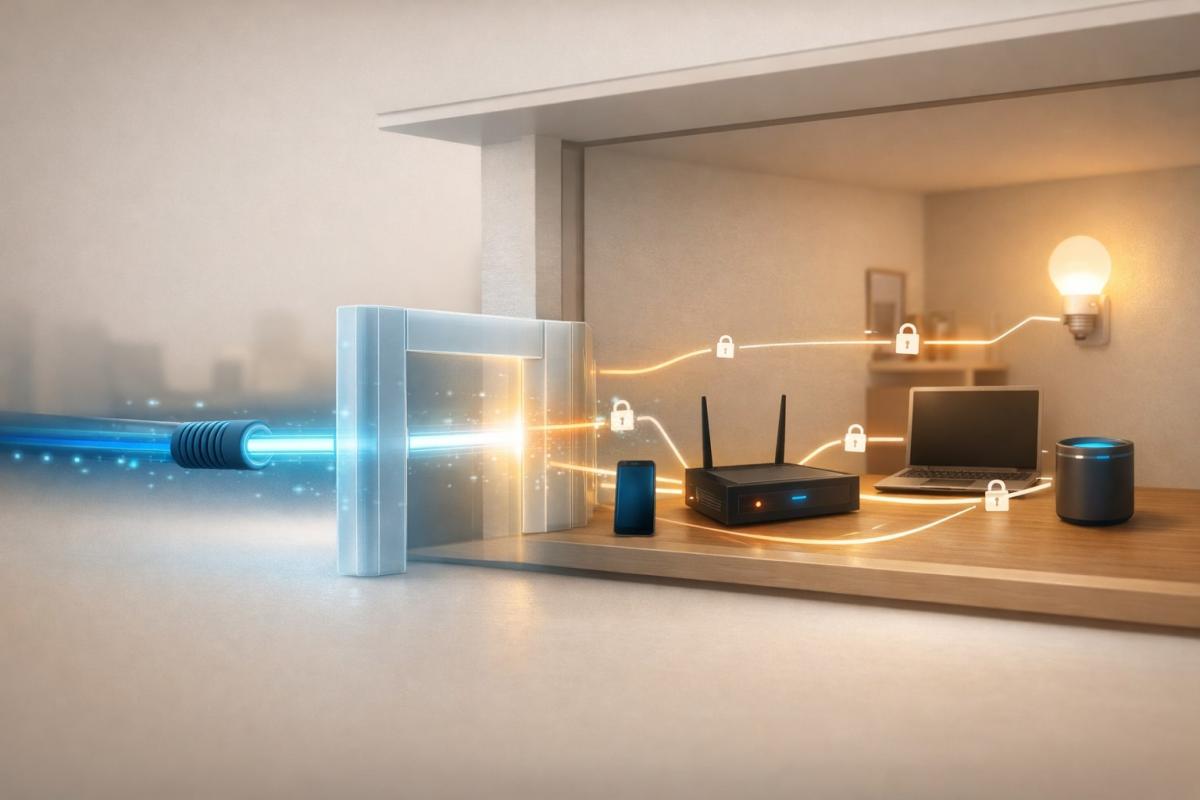

En los hogares, hoy en día la red funciona más como un pequeño ecosistema que como una sola conexión. Además de computadoras y teléfonos, están conectados televisores, altavoces, cámaras, aspiradoras o termostatos. Cada uno de estos dispositivos se comunica de manera diferente, con distintos servicios y en diferentes intervalos.

Aquí es donde la diferencia en el enfoque de la seguridad se hace más evidente. No todos los dispositivos necesitan los mismos permisos y no todos se comportan igual. Mientras que una computadora portátil o un teléfono trabajan activamente con cuentas y datos, otros dispositivos solo envían información de manera regular o esperan un comando. Evaluarlos de la misma manera no tendría sentido.

En la práctica, esto significa que en redes domésticas se abordan cada vez más los roles individuales de los dispositivos. Qué tiene acceso externamente, qué solo internamente, qué puede cambiar la configuración y qué debe funcionar de manera más aislada. Este enfoque reduce el riesgo de que un problema en un dispositivo afecte al resto del hogar. De esta manera, el zero trust se introduce gradualmente en el entorno doméstico común.

Desde la perspectiva del usuario, generalmente no se manifiesta de manera dramática. Más bien, cambia la forma en que los dispositivos están separados y cómo se comunican entre sí. El resultado no es un control más complicado, sino una red más resistente a errores y comportamientos inesperados de los elementos individuales.

¿Aportará zero trust más seguridad o más incomodidad?

La cuestión de la seguridad y la comodidad en la tecnología a menudo se plantea como opuestos, como si uno necesariamente tuviera que restar del otro. Pero en el caso del zero trust, este contraste es algo engañoso. No es tanto que algo se "endurezca", sino más bien que nuestras expectativas cambian. Nos hemos acostumbrado a que la tecnología debe ser fluida, inmediata e idealmente invisible. Cuando algo nos interrumpe, lo tomamos como un problema.

Sin embargo, esa comodidad a la que nos hemos acostumbrado surgió en una época en la que Internet era más simple y más lento. Hoy en día, el entorno digital está mucho más cerca de nuestra privacidad, de nuestras decisiones y hábitos cotidianos. Y cuanto más cerca está, menos sentido tiene confiar en la automatización. Zero trust introduce un tipo de atención. Recuerda que las cosas tienen contexto, que importa la situación, y que no todo debe pasar sin pregunta solo porque funcionó así ayer.

La incomodidad aparece principalmente cuando esperamos el viejo mundo en nuevas condiciones. Pero si aceptamos que la tecnología no es un telón de fondo neutro, sino una parte activa de nuestra vida, este enfoque comienza a tener otro sentido. No como una restricción, sino como una forma de madurez digital. Al igual que cerramos las puertas aunque vivamos en un barrio tranquilo, o miramos a ambos lados aunque tengamos luz verde.

Por lo tanto, al final, zero trust no se basa tanto en la cuestión de seguridad versus comodidad, sino en cómo queremos seguir viviendo con Internet. Ya sea como un entorno que tomamos por sentado, o como un espacio donde tiene sentido ralentizarse de vez en cuando y saber a quién y a qué damos acceso.

10 razones por las que el teléfono se descarga antes de lo esperado

Sucede que la duración de la batería disminuye más rápido de lo que uno espera, incluso cuando el dispositivo no está particularmente bajo carga durante el día. A menudo no se trata de un error específico, sino de una suma de pequeñas influencias que se acumulan gradualmente. En el artículo explicamos qué tiene el mayor impacto en la duración, cuándo se produce la descarga de la batería en inactividad y por qué puede convertirse en un problema que hace que el teléfono no dure ni un día entero.

¿Te escribe una persona o un robot? Cómo identificar la IA en el chat

Los chats en línea hoy en día son frecuentemente atendidos por inteligencia artificial y las respuestas a primera vista parecen venir de una persona real. Esto es especialmente cierto en el soporte al cliente, donde la rapidez y la fluidez son clave. Veamos cómo identificar la IA en el chat, qué señales la distinguen de una persona y dónde la línea para reconocerla se hace muy delgada.

¿Wi-Fi en el avión? Sí, pero funciona de manera diferente a casa

Conectarse a internet durante el vuelo hoy en día ya no es una excepción, pero aún así no funciona como en casa. El Wi-Fi en el avión depende de la tecnología utilizada, el tipo de avión y la carga de la red, y tener acceso pagado no siempre significa una conexión rápida. En el artículo explicaremos cómo funciona el internet en el avión, por qué suele ser lento y cuándo se puede confiar en él.

Mensajes RCS: Qué son, cómo funcionan y cuándo es mejor desactivarlos

El chat RCS aparece cada vez más en los móviles, especialmente debido a la llegada de iOS 18 y al lento desmantelamiento de las redes antiguas. Se trata de un método de comunicación que utiliza internet y ofrece un mejor intercambio de fotos y vídeos que los SMS clásicos. Explicamos qué significa RCS y cuándo tiene sentido mantenerlo activado.

12 pasos para preparar a tu hijo para su primer teléfono

El primer móvil puede facilitar la comunicación y la orientación diaria de un niño, pero también abre temas que es bueno abordar de antemano. Entre ellos se encuentran la seguridad, el intercambio, la comunicación y el tiempo ante la pantalla. ¿Cómo preparar a un niño para su primer teléfono de manera que lo use de manera segura, tranquila y sensata?

Vehículos autónomos en el mundo: ¿Qué tan cerca estamos del tráfico sin conductor?

En el mundo hay cada vez más ciudades donde parte del tráfico ya es manejado por vehículos autónomos. Sin embargo, no en todas partes son igual de confiables y las diferencias entre regiones son significativas. Echaremos un vistazo a dónde esta tecnología ya transporta pasajeros comúnmente y qué significa realmente la conducción autónoma hoy en día.